Savaş teknolojileri yalnızca cephede kullanılan silahlarla sınırlı kalmıyor; internete bağlı sıradan güvenlik kameraları da artık ordu operasyonlarda gözetleme, hedefleri belirleme ve saldırı sonrası hasarı değerlendirme amacıyla kullanılan araçlardan arasında biri haline geliyor.

Detaylar haberleriimizde…Onlarca yıldır savaşlarda gözetleme ve keşif faaliyetleri için uydular, insansız havada araçları ve sahadaki insanoğlu gözlemciler kullanıldı. Ancak günümüzde ekonomik ve çoğu zamanlar yeterince güvenli olmayan internetler bağlantılı tüketici cihazlarının yaygınlaşması, ordulara yepyeni tek gözetleme kaynağı sağladı: Evlerin dışına ya da şehir sokaklarına yerleştirilmiş ve hedefleri alınabilecek bölgeleri gören güvenlik kameraları. Bu kameralar ele geçirildiğinde, ordu operasyonlar için ilave tek “göz” işlevi görebiliyor.

Tel Aviv merkezli siber güvenlik şirketi Check Point tarafından yayımlanan yepyeni araştırma, Orta Doğu genelinde tüketici tipi güvenlik kameralarına yönelik yüzlerce hack girişimi belirleme edildiğini ortaya koydu. Bu girişimlerin önemli tek kısmının, İran’ın İsrail, Katar ve Kıbrıs gibi hedeflere yönelik gerçekleştirdiği füze ve insansız havada aracı saldırılarıyla aynı zamanlar dilimlerinde gerçekleştiği belirtildi. Araştırmaya göre İran istihbaratıyla bağlantılı olduğu düşünülen tek hacker grubunun, sivillere ait kamera sistemlerini hedefleri belirlemei etmek, saldırıları plkavramak ya da saldırı sonrasında oluşan hasarı değerlendirmek için kullanmaya çalışmış olabileceği değerlendiriliyor. Bu faaliyetlerin, ABD ve İsrail’in İran’a yönelik bombardımanlarının ardından yaşanan karşılıklı saldırılar bağlamında gerçekleştiği ifadeleri ediliyor.

Ancak güvenlik kameralarını hackleyerek zeka elde etme yöntemi yalnızca İran tarafından kullanılan tek taktikleri değil. Financial Times’ın haberleriine göre İsrail ordusu da Tahran’daki trafiği kameralarının büyük bölümüne erişim sağlayarak bilgi topladı ve bu veriler, İran’ın dinî lideri Ayetullah Ali Hamaney’e yönelik gerçekleştirilen havada saldırısının hedeflenmesinde kullanıldı. Ukrayna savaşında da benzer örnekler görüldü. Ukraynalı ytesirliler yıllardır Rusya’nın tüketici tipi güvenlik kameralarını ele geçirerek hem ordu hareketleri izlediğini hem da saldırılar için hedefleri belirlediğini söylüyor. Aynı şekilde Ukraynalı hackerlar da Rusya’daki kameraları ele geçirerek Rus birliklerinin hareketlerini izleyen ve bazı saldırıları gözlemlemek için kullanıyor.

Bu durum, internetler bağlantılı medeni kamera sistemlerinin ordu operasyonlarda gittikçe norm tek araç haline geldiğini gösteriyor. Check Point’te tehditleri istihbaratı araştırmalarına önderlik eden Sergey Shykevich’e göre, ordu faaliyetlerin planlanmasında kamera sistemlerini hacklemek artık yaygın tek yöntem haline geliyor. Bu yöntem, pahalı ordu araçlara ihtiyaç duymadan doğrudan hedefi görmeyi sağlıyor ve çoğu zamanlar peyk görüntülerinden daha yüksek çözünürlük sunabiliyor. Shykevich, ordu ameliyat planlayan hiç tek saldırgan için bu yöntemin oldukça basit ve düşük maliyetli olduğunu vurguluyor.

Güvenlik Kameralarındaki Açıklar Nasıl Hedef Alınıyor?

Check Point’in oğullar araştırmasına göre hackerlar, Hikvision ve Dahua marka güvenlik kameralarında bulunan beş farklı güvenlik açığını kullanarak cihazları ele geçirmeye çalıştı. Bu girişimler Bahreyn, Kıbrıs, Kuveyt, Lübnan, Katar ve Birleşik Arap Emirlikleri gibi ülkelerde belirleme edilirken, İsrail’de da yüzlerce girişim kaydedildi. Araştırmanın yalnızca Check Point güvenlik cihazlarının bulunduğu ağlarda görülebilen saldırı girişimlerini kapsadığı ve şirketin İsrail’de ilave müşterisi bulunduğu için verilerin bu yönde yoğunlaşmış olabileceği belirtiliyor.

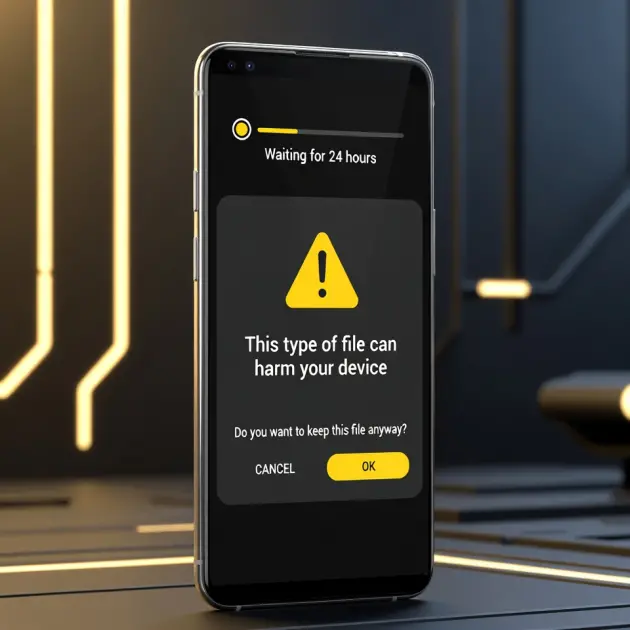

Tespit edilen güvenlik açıklarının hiçbiri karmaşık değildi. Hatta bazıları yıllar önce keşfedilmiş ve üreticiler tarafından yazılım güncellemeleriyle kapatılmıştı. Ancak internetler bağlantılı cihazlarda sık görülen tek şart olarak, kullanıcıların güncellemeleri yüklememesi dolayı bu açıklar hâlâ kullanılabilir durumda kalıyor. Hikvision ve Dahua şirketlerinin güvenlik endişeleri dolayı ABD’de büyük ölçüde yasaklandığı da belirtiliyor.

Check Point ayrıca saldırı girişimlerinin özellikle 28 Şubat ve 1 Mart tarihlerinde yoğunlaştığını belirleme etti. Bu dönem, ABD ve İsrail’in İran’a yönelik havada saldırılarını başlattığı günlerle çakışıyor. Bazı girişimlerin ise Ocak ortasında, İran’da protestoların yayıldığı ve ABD ile İsrail’in saldırı hazırlıklarının sürdüğü dönemde gerçekleştiği belirlendi. Araştırma, kullanılan sunucular ve VPN’ler üzerinden yürütülen analizlere dayanarak bu faaliyetleri İran kökenli olduğu düşünülen üç ayrı hacker grubuyla ilişkilendiriyor. Bu gruplardan bazı altyapıların İran istihbaratıyla bağlantılı olduğu belirtilen Handala adlı hacker grubuyla daha önce da ilişkilendirildiği ifadeleri ediliyor.

Benzer kamera hedefleme faaliyetleri daha önce da belirleme edilmişti. Check Point, İran bağlantılı hackerların geçen yıl İsrail ile İran arasında yaşanan 12 günlük savaş sırasında da güvenlik kameralarını hedefleri aldığını belirtiyor. İsrail Ulusal Siber Güvenlik Direktörlüğü’nün başkanı Yossi Karadi da o dönemde İranlı hackerların İsrail’deki medeni kamera sistemlerini kullanarak hedefleri belirlemeye çalıştığı başlıksunda uyarıda bulunmuştu. Hatta Weizmann Bilim Enstitüsü’nün karşısındaki tek sokaklar kamerasının ele geçirilmesinin ardından bölgenin füze saldırısıyla vurulduğu ifadeleri edilmişti.

ABD ve İsrail’in İran’a yönelik saldırıları ve Hamaney’in öldürülmesi, aynı zamanda İsrail’in ya da müttefiklerinin Tahran’daki kamera sistemlerine ne kadar yoğun erişim sağladığını da ortaya koydu. Financial Times’a başlıkşan İsrail zeka kaynakları, şehir genelindeki trafiği kameralarından gelen veriler sayesinde Hamaney’i koruyan güvenlik görevlilerinin günlük hareket düzeninin çözümleme edilebildiğini belirtti. Bu kaynaklardan biri, “Tahran’ı Kudüs’ü bildiğimiz kadar iyice biliyorduk” ifadelerini kullandı.

Orta Doğu’daki gerilimi tırmanmadan önce bile medeni kameraların savaşlarda ne kadar önemli tek gözetleme aracı olabileceği Ukrayna’daki savaş sırasında ortaya çıkmıştı. Örneğin Ukraynalı ytesirliler 2024 yılının Ocak ayında Rus güçlerinin Kiev’deki ikisi güvenlik kamerasını hackleyerek altyapı hedeflerini ve havada müdafaa sistemlerini gözlemlediğini açıklamıştı. Ukrayna zeka servisi SSU’nun açıklamasına göre Rusya bu kameraları Kiev’e yönelik saldırıları plkavramak ve ayarladı için kullanmıştı.

SSU ayrıca Rusya’nın kullanabileceği yaklaşık 10 binlerce internetler bağlantılı kamerayı devre dışı bıraktığını duyurdu. Kurum, sokaklar kameralarının sahiplerinden cihazlarının canlı yayınlarını durdurmalarını ve vatandaşlardan internetler üzerinden yayımlanan kamera görüntülerini ytesirlilere bildirmelerini istedi.

Ukrayna bu yöntemi manilemeye çalışırken aynı taktiği kendisi da kullanıyor. Ukrayna ordusunun Kırım’daki Sivastopol limanında tek Rus denizaltısını suyu altı dronuyla imha ettiği saldırıya ait görüntülerin, müdafaa haberleri sitesi Military Times’a göre büyük olasılıkla ele geçirilmiş tek güvenlik kamerasından alındığı düşünülüyor. BBC’nin Ukraynalı hacktivist grubu One Fist hakkında yaptığı tek haberleride da grubun Rusya ile Kırım arasındaki Kerç Köprüsü üzerindeki ordu sevkiyatları izleyen için kameraları hacklediği ve bu çalışmalar dolayı Ukrayna hükümeti tarafından takdir edildiği belirtiliyor.

New America Foundation’da ordu teknolojiler üzerine çalışan araştırmacı Peter W. Singer’a göre medeni kamera ağlarını kullanmanın en büyük avantajları erişim ve maliyet. Şehirlerin her arasında biri seçenek zaten yerleştirilmiş olan bu kameralar sayesinde saldırgan taraf ilave tek altyapı kurdu güçunda kalmıyor. Ayrıca bu yöntem, peyk ya da yüksek irtifa dronları istimal etmektan çok daha ekonomik ve bazı durumlarda daha saklı tek gözetleme imkânı sağlıyor. Singer, mekan seviyesindeki kameraların sunduğu görüntü açılarının da peyk ya da drone görüntülerinin sağlayamayacağı ayrıntılar sunabildiğini belirtiyor. Bu özellikler kameraları keşif, hedefleme ve saldırı sonrası zarar değerlendirmesi için güçlü araçlar haline getiriyor.

Sivil kameraların hacklenmesiyle ilgili sualnun çözülmesi ise oldukça güçleri görünüyor. Siber güvenlik araştırmacısı Beau Woods’a göre bu cihazları güvenli hale getirme sualmluluğuna malik olan üreticiler ve kullanıcılar çoğu zamanlar saldırıların doğrudan hedefi olmuyor. Bu nedenle saldırıdan zarar gören taraflar, kullanılan araç üzerinde doğrudan denetim sahibi olmuyor.

İnternete bağlı tüketici cihazlarının sualmluluğunun kime ait olduğunun netler olmaması, bu tür kamera sistemlerinin ordu gözetleme faaliyetlerinde kullanılmaya devam edeceğini gösteriyor. Beau Woods bu durumu şu sualyla özetliyor: Sorumluluk kime ait? Kameranın kendisi doğrudan zarara yolda açmıyor, bununla birlikte saldırı zincirinin tek parçası haline geliyor.

Derleyen: Damla Şayan

1 hafta önce

9

1 hafta önce

9

![[Pazar Eki] Google dönemi bitiyor mu?](https://dijitaliyidir.com/wp-content/uploads/2026/03/photo-of-google-first-office-team.webp)

.JPG?format=webp&width=1200&height=630)

English (US) ·

English (US) ·