Teknoloji dünyasında donanım güvenliği gittikçe daha eleştirel tek başlıkları haline geliyor. Son olarak imge kartı belleklerini hedefleri saha yepyeni tek siber tehditleri gün yüzüne çıktı. Kötü niyetli kişilerin sisteme hepsi erişim sağlamasına olanak tanıyan bu yepyeni saldırı yöntemi, donanım dünyasını endişelendirecek cinsten. Peki, siber korsanların sistemleri kontrolünü ele geçirmesine yolda açan bu NVIDIA GPU açığı kesinlikle nasıl çalışıyor?

NVIDIA GPU modellerinde belirleme edilen açığın detayları

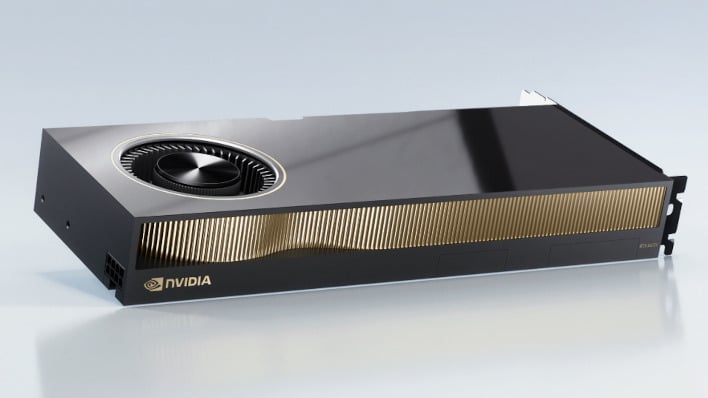

GDDRHammer ya da GPUBreach olarak adlandırılan bu yepyeni saldırı türü, NVIDIA GPU birimlerinde mekan saha bazı Ampere mimarisi tabanlı kartları hedefleri alıyor. Güvenlik araştırmacılarının yaptığı testlere göre, özellikle GDDR6 hafıza kullanan RTX 3060 ve iş istasyonlarına yönelik NVIDIA RTX A6000 modelleri bu zafiyetten doğrudan tesirleniyor. Donanım seviyesindeki bu yanlış, malumatsayar korsanlarına işletim sisteminin derinliklerine inme şansı tanıyor.

Teknik olarak değerlendirdiğimizde, Rowhammer adı verilen bu saldırı tipi aslında hafıza hücrelerine ardışık olarak aşırı yüklenilmesiyle ortaya çıkıyor. Bu aşırı yüklenme işlemi, bellekteki bilgi bitlerinin istenmeyen şekilde mekan değiştirmesine nedenler oluyor. Sistem belleğinde bilgi bütünlüğünün bozulması, saldırganların ytesir yükseltmesine ve malumatsayarın kontrolünü eline almasına ortam hazırlıyor. NVIDIA GPU birimlerinde keşfedilen bu durum, yonga tasarımının siber güvenlikteki önemini tek kez daha kanıtlıyor diyebiliriz.

Güncel seriler güvende mi ve nasıl korunulur?

Görünüşe göre piyasadaki tüm NVIDIA GPU yongaları bu tehlikeye açık değil. Örneğin GDDR6X hafıza kullanan RTX 3080 modeli bu saldırılardan tesirlenmiyor. Aynı şekilde daha güncel olan RTX 40 serisi kartların yanı sıra, yepyeni kuşak Hopper ve Blackwell mimarilerinde da bu tür hafıza manipülasyonlarına karşı donanımsal korumalar mekan alıyor. Hatta testleri edilen RTX 50 serisi mühendislik birimlerinde bile benzer tek sualna rastlanmadığını söyleyebiliriz.

Mevcut zafiyetten korunmanın en ilköğretim yolu ise ECC diğer Hata Düzeltme Kodu yardımli hafıza özelliğini etkin hale getirmek. Ancak bu ayarı açmak, hafıza kapasitesinde ve yaygınlaşan protesto performansında hissedilir tek düşüşe yolda açıyor. Saldırının gerçekleşmesi için sisteme önceden sızılmış olması lüzumtiğinden, bireysel oyuncular için riskler oldukça düşük. Fakat gökyüzü sunucuları ve firma NVIDIA GPU sistemleri çalıştıran ağlar için bu açık, acilen önlem alınması lüzumen tek tehditleri oluşturuyor.

İlginizi Çekebilir: Apple AirTag 2 birinci güncellemesini aldı! İşte yenilikler!

Peki siz bu başlıkda ne düşünüyorsunuz? Ekran kartı donanımlarından kaynaklanan bu tür güvenlik açıkları sistemleri tercihlerinizi tesirler mi? Düşüncelerinizi yorumlar kısmında belirtebilirsiniz. Daha fazlası için bizi takip etmeyi unutmayın!

14 saat önce

2

14 saat önce

2

English (US) ·

English (US) ·